Die Identität des Anführers einer der berüchtigtsten Ransomware-Gruppen der Geschichte wurde endlich enthüllt.

Am Dienstag traf sich eine Koalition von Strafverfolgungsbehörden unter Führung der britischen National Crime Agency angekündigt Dieser russische Staatsbürger, Dmitry Yuryevich Khoroshev, 31, ist die Person hinter dem Spitznamen LockBitSupp, der Administrator und Entwickler der LockBit-Ransomware. Auch das US-Justizministerium kündigte die Anklage an von Khoroshev und wirft ihm Computerkriminalität, Betrug und Erpressung vor.

„Heute gehen wir noch einen Schritt weiter und beschuldigen die Person, die unserer Meinung nach dieses bösartige Cyberprogramm entwickelt und verwaltet hat, das über 2.000 Opfer ins Visier genommen und mehr als 100 Millionen US-Dollar an Ransomware-Zahlungen gestohlen hat“, wurde Generalstaatsanwalt Merrick B. Garland zitiert in der Ankündigung.

Nach Angaben des Justizministeriums stammt Khoroshev aus Woronesch, einer Stadt in Russland etwa 300 Meilen südlich von Moskau.

„Dmitry Khoroshev konzipierte, entwickelte und verwaltete Lockbit, die weltweit am weitesten verbreitete Ransomware-Variante und -Gruppe, was es ihm und seinen Partnern ermöglichte, Chaos anzurichten und Tausenden von Opfern auf der ganzen Welt Schaden in Milliardenhöhe zuzufügen“, sagte US-Anwalt Philip R. Sellinger für den Bezirk New Jersey, wo Khoroshev angeklagt wurde.

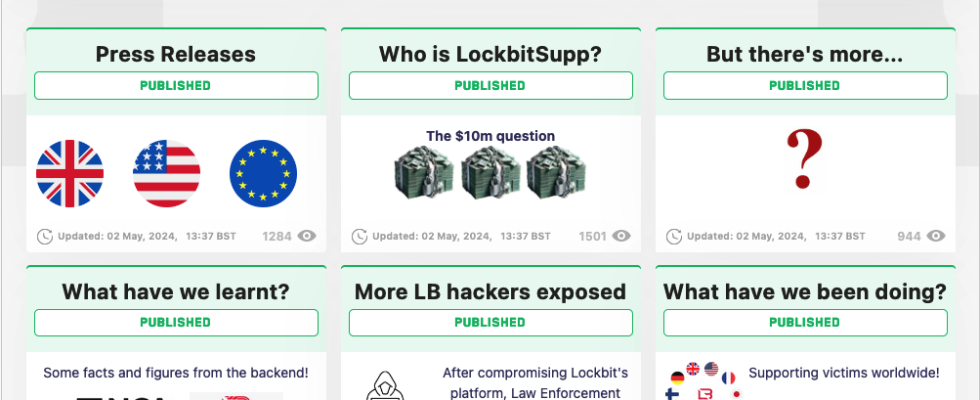

Die Strafverfolgungskoalition gab die Identität von LockBitSupp in Pressemitteilungen sowie auf der ursprünglichen dunklen Website von LockBit bekannt, die die Behörden Anfang des Jahres beschlagnahmt hatten. Auf der Website kündigte das US-Außenministerium eine Belohnung von 10 Millionen US-Dollar für Informationen an, die den Behörden helfen könnten, Choroshev zu verhaften und zu verurteilen.

Auch die US-Regierung angekündigte Sanktionen gegen Khoroshev, was effektiv jeden daran hindert, mit ihm Geschäfte zu machen, beispielsweise Opfer, die ein Lösegeld zahlen. Durch die Sanktionierung der Hintermänner von Ransomware wird es für sie schwieriger, von Cyberangriffen zu profitieren. Verstöße gegen Sanktionen, einschließlich der Bezahlung eines sanktionierten Hackers, können hohe Geldstrafen und eine strafrechtliche Verfolgung nach sich ziehen.

LockBit ist seit 2020 aktiv und nach Angaben der US-amerikanischen Cybersicherheitsbehörde CISA2022 war die Ransomware-Variante der Gruppe „die am häufigsten eingesetzte“.

Europol, das an der Strafverfolgungsoperation beteiligt war, sagte in einer Erklärung, dass die Behörden nun über mehr als 2.500 Entschlüsselungsschlüssel verfügen, die Opfern helfen können, zuvor von der Bande verschlüsselte Daten zu entschlüsseln.

Am Sonntag stellte die Strafverfolgungskoalition die beschlagnahmte Dark-Website von LockBit wieder her, um eine Liste von Beiträgen zu veröffentlichen, die dazu gedacht waren, die neuesten Enthüllungen anzupreisen. Im Februar gaben die Behörden bekannt, dass sie die Kontrolle über die Website von LockBit übernommen und die Beiträge der Hacker durch eigene Beiträge ersetzt hatten, die eine Pressemitteilung und andere Informationen im Zusammenhang mit der von der Koalition so genannten „Operation Cronos“ enthielten.

Kurz darauf schien LockBit mit einer neuen Website und einer neuen Liste mutmaßlicher Opfer zurückzukommen, die ab Montag aktualisiert wurde. Laut einem Sicherheitsforscher Wer verfolgt die Gruppe?

Wochenlang hatte der Anführer von LockBit, bekannt als LockBitSupp, lautstark und öffentlich versucht, die Strafverfolgungsmaßnahme abzulehnen und zu zeigen, dass LockBit immer noch aktiv ist und es auf Opfer abgesehen hat. Im März hat LockBitSupp gab der Nachrichtenagentur The Record ein Interview in dem sie behaupteten, dass die Operation Cronos und die Maßnahmen der Strafverfolgungsbehörden „keine Auswirkungen auf das Geschäft“ hätten.

„Ich sehe das als zusätzliche Werbung und als Gelegenheit, allen die Stärke meines Charakters zu zeigen. Ich lasse mich nicht einschüchtern. „Was dich nicht umbringt, macht dich stärker“, sagte LockBitSupp gegenüber The Record.