Um ein Unternehmen im heutigen digitalen Universum sicher zu halten, braucht es ein ganzes Dorf – insbesondere alle Mitarbeiter des Unternehmens, die so ziemlich die ganze Zeit auf der Hut sein müssen, um Phishing, Credit Stuffing und andere Arten von gängigen Angriffsvektoren und -techniken zu vermeiden dazu führen, dass ihre Daten und die ihrer Unternehmen kompromittiert werden. Ein Londoner Startup hat angerufen Push-Sicherheit glaubt, dass es bei diesen Bemühungen helfen kann – nicht durch Blockieren von Online-Aktivitäten und App-Nutzung, sondern durch Überwachen, wenn Benutzer mit webbasierten Apps zweifelhafte Entscheidungen treffen, und zeigen, wie sie behoben werden können. Heute kündigt das Unternehmen 15 Millionen US-Dollar an Frühphasenfinanzierung an, um diese Bemühungen auszuweiten.

Die Serie A wird von GV (Google Ventures) geleitet, an der Decibel und eine Reihe von Engeln teilnehmen. (Zu den Personen gehören die Mitbegründer von Duo Security, Dug Song und Jon Oberheide.)

Die Finanzierung folgt einem Startkapital von 4 Millionen US-Dollar und einigen bemerkenswerten Anzeichen für eine frühe Zugkraft. Das Startup sagt, dass seine Tools seit seiner Einführung im Juli 2022 von „Hunderten“ Teams und rund 50.000 Benutzern übernommen wurden, darunter Kunden wie Reachdesk, Upvest und Tray.io (dessen Gründer und CEO Rich Waldron auch ein Business Angel ist). diese Runde).

Adam Bateman, der Mitbegründer und CEO von Push Security, sagte, dass er auf die Idee für Push kam, nachdem er jahrelang als ethischer Hacker gearbeitet und viele der häufigsten Fehler und Praktiken von Mitarbeitern beobachtet hatte.

Eine Sache, die immer wieder auftauchte, war die Tatsache, dass, egal wie streng die Sicherheitsrichtlinien eines Unternehmens waren – und egal wie viel es in Firewalls, Endpoint-Lösungen und den Rest investierte – menschliche Handlungen bei der Wahl falscher Passwörter auftreten, indem versehentlich auf fragwürdige Links geklickt wird , und unwissentlich Dinge zu teilen, die sie nicht sollten, erwies sich oft als erste Schwachstelle in der Rüstung.

Der Ausgangspunkt von Push ist, zu akzeptieren, dass es bestimmte Verhaltensweisen gibt, die den Menschen in Fleisch und Blut übergehen: Sie möchten nämlich bei der Arbeit webbasierte Apps verwenden, die ihnen helfen, besser zu arbeiten, auch wenn diese Tools nicht von der IT bereitgestellt wurden. Dieser Trend ist besonders in den letzten Jahren explodiert, da immer mehr Menschen aus der Ferne arbeiten und Cloud-basierte Architekturen für sie zur Norm geworden sind.

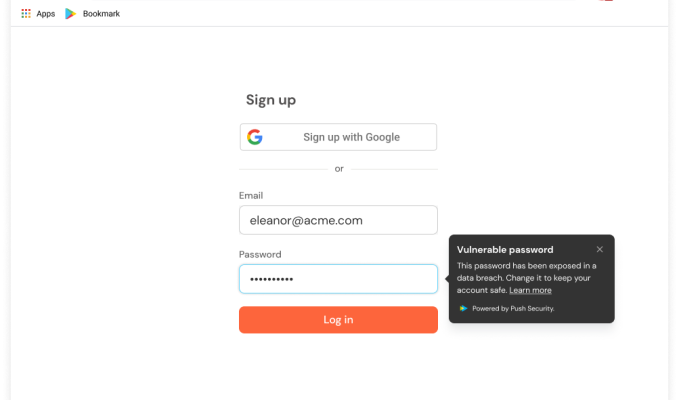

Der Ansatz von Push folgt einigen unterschiedlichen Pfaden: Es beobachtet, wie diese Apps verwendet werden, und „pusht“ dann automatisch Vorschläge an Mitarbeiter, wenn es entdeckt, dass sie diese Apps auf weniger sichere Weise verwenden – beispielsweise durch die Wahl leicht zu erratender Passwörter; es „schiebt“ Benachrichtigungen an Sicherheits- und IT-Teams, um ihnen Zusammenfassungen der Aktivitäten zu geben, damit sie auf dem Laufenden bleiben; Anschließend fügt es die App einem Dashboard hinzu, das von diesen Teams überwacht und markiert wird, wenn diese Apps eine Gefahr darstellen, weil sie selbst möglicherweise Sicherheitsprobleme haben, und blockiert diejenigen, die geradezu zwielichtig sein könnten.

Der Schlüssel ist, dass Push versucht, reibungslos zu sein, indem Aktivitäten nicht gesperrt werden, aber es ermöglicht bessere Praktiken, indem es jedem bessere Vorschläge unterbreitet.

Bateman vergleicht seinen Ansatz mit dem von Grammarly. „Sie müssen nicht, aber es kann Sie davon abhalten, Fehler zu machen“, sagte er in einem Interview. „Bei uns ist es genauso. Push hält Sie sicher. Viel Arbeit, die wir auf menschlicher Ebene leisten, besteht darin, nicht der Vollstrecker zu sein, die Leitplanke zu sein, kein Tor.“

Während es also Hunderte von Unternehmen auf dem Markt gibt, die Passwortverwaltung, App-Verwaltung, Desktop-Verwaltung, Firewalls, Blacklists und Whitelists und mehr anbieten, hat die Idee eines Tools, mit dem die Menschen so weiterarbeiten können, die Aufmerksamkeit der Investoren auf sich gezogen .

„Die globale Belegschaft bewegt sich mit SaaS-Anwendungen in Richtung größerer Freiheit und Flexibilität, was neue Sicherheitskomplexitäten und -herausforderungen mit sich bringt“, sagt Karim Faris, General Partner bei GV, in einer Erklärung. „Dieser Trend stellt einen entscheidenden Bedarf an besseren, einfacheren Tools dar, die die Mitarbeiter einbeziehen und die zentrale IT entlasten, um die Ausbreitung von SaaS zu bewältigen. GV freut sich über die Partnerschaft mit dem Push-Team, das modernen Sicherheitsteams dabei hilft, sich in der sich entwickelnden Bedrohungslandschaft der Cybersicherheit zurechtzufinden.“

All dies funktioniert derzeit für Mitarbeiter, die bereits Office 365- oder Google Workspace-E-Mails verwenden, um ihre Anmeldungen bei Apps zu verwalten, die sie für die Arbeit verwenden, sagte Bateman. Wenn jemand versucht, sich mit einer nicht geschäftlichen E-Mail-Adresse für eine geschäftliche App anzumelden, wird dies ebenfalls gekennzeichnet.

Push Security wurde nur für Desktops und Laptops entwickelt – nicht für Mobilgeräte. Das liegt daran, dass das Mobile Device Management, das typischerweise Apps und andere mobile Nutzung umfasst, bereits ein sehr gut abgedeckter Bereich ist. Undurchsichtiger sind Desktops, auf denen Benutzer SaaS sehr einfach aus dem Internet herunterladen können.

Das Wachstum von SaaS hat eine neue Welt der Produktivität für Arbeitnehmer eröffnet, aber auch eine Dose von Sicherheitswürmern geöffnet. Angesichts der Tatsache, dass viele Apps darum bitten, „auf Ihre Kontakte“ und andere Daten zuzugreifen, um am effektivsten zu arbeiten (weshalb sich so viele von Anfang an mit ihren Arbeitsanmeldeinformationen anmelden), entsteht ein potenzielles Datenleck, wenn diese Konten vorhanden sind anschließend nicht verantwortungsvoll gehandhabt.

In der Untersuchung von Push wurde festgestellt, dass 23 % der Microsoft-Integrationen und 17 % der Google-Integrationen, die über seine Plattform überwacht wurden, „Zugriff auf hochriskante Assets und Daten wie E-Mails, Kalender und gemeinsame Laufwerke gewährten“, und zwar als Maß dafür, wie viele Orte Menschen verwenden diese Anmeldeinformationen, unter den Microsoft-App-Integrationen wurde nur ein Drittel von der IT über OAuth genehmigt. (Die anderen zwei Drittel, so Push, wurden „direkt von Mitarbeitern ohne IT-Aufsicht oder -Sichtbarkeit bereitgestellt.“) Es lieferte keine entsprechenden Daten für Google-basierte App-Integrationen.

Push sagt, dass es fast 500 SaaS-Apps zu IT-Dashboards hinzugefügt hat, seit es vor weniger als einem Jahr eingeführt wurde. Mit anderen Worten, neben den beliebtesten oder genehmigtesten Apps, die von seinen Kunden verwendet werden, wurden weitere 500 von Mitarbeitern in diesem Kundenstamm gesammelt, was einen potenziellen Leckage-Albtraum darstellt.