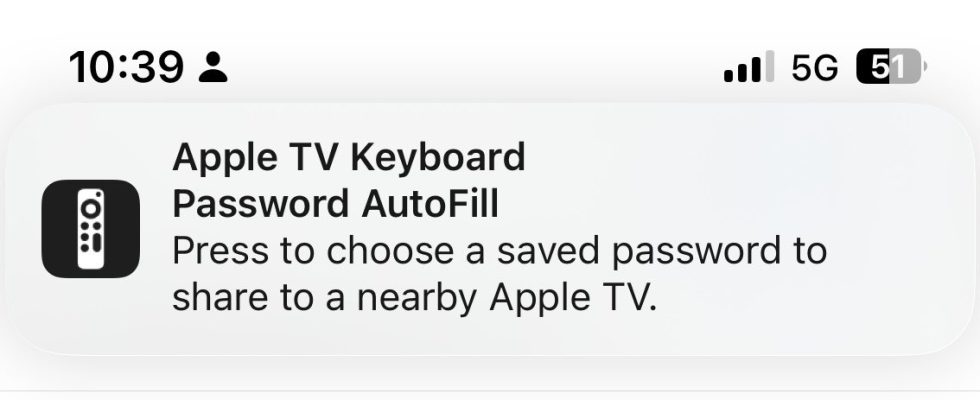

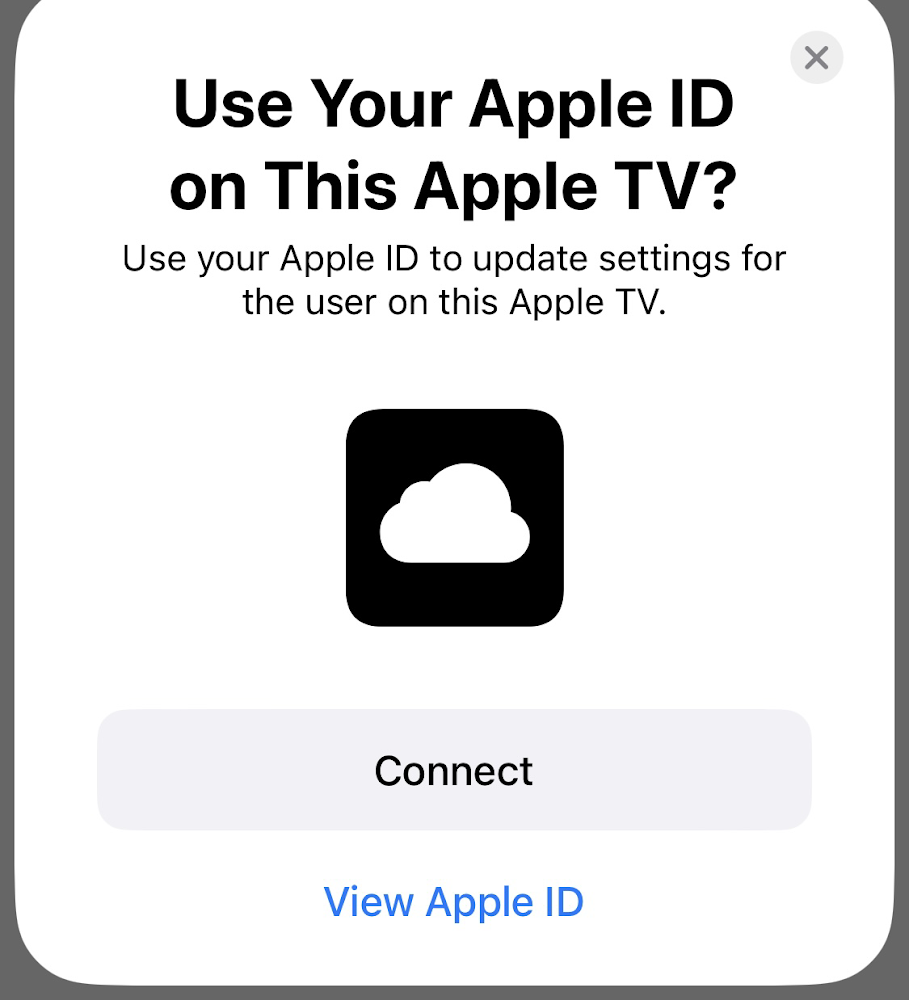

Mehrere Teilnehmer der Hacking-Konferenz Def Con berichteten, sie hätten mysteriöse und anhaltende Pop-ups gesehen, die sie dazu aufforderten, ihre Apple-ID zu verwenden, um sich mit einem Apple TV zu verbinden, oder ein Passwort mit einem Apple TV in der Nähe zu teilen, wie aus Teilnehmer-Tweets vom Wochenende und anderen Teilnehmern hervorgeht sprach mit Tech.

Diese Vorfälle verwirrten und verblüfften einige der Teilnehmer, die sich nicht sicher waren, wie diese Warnungen – in Ermangelung eines besseren Wortes – durchgeführt wurden und auch nicht, was das Ziel war. Hacker-Spielereien während der Def Con haben eine jahrzehntelange Tradition und sind häufiger Streiche als tatsächliche böswillige Angriffe.

In diesem Fall könnte es sich lediglich um ein Forschungsprojekt gehandelt haben.

Am Samstag ein Sicherheitsforscher namens Jae Bochs sagte auf Mastodon dass sie es waren, die hinter diesen Aktivitäten steckten.

„Ich werde ehrlich sein: Ich bin es“, schrieb Bochs.

Bochs sagte, dass die von ihnen verschickten Warnungen zwei Zwecken dienten: die Menschen daran zu erinnern, „Bluetooth wirklich auszuschalten“, und zwar nicht nur im Kontrollzentrum, und „zum Lachen zu kommen“.

Bochs sagte, dass dieses Experiment nicht dazu gedacht sei, irgendwelche Daten zu sammeln, sondern vielmehr dazu, Bluetooth-Werbepakete zu senden, „die keine Kopplung erfordern (und daher nicht durch den Schalter des Kontrollzentrums gestoppt werden)“.

Es ist jedoch unklar, ob sie – oder jemand anderes, der diese Funktion erforscht – tatsächlich Daten gesammelt und etwas Böswilligeres getan haben könnten.

Der Forscher sagte, um diese Pop-ups zu stoppen, müsse jemand Bluetooth über die Einstellungen-App ausschalten, nicht über das Kontrollzentrum, das Benutzer aufrufen können, indem sie von der oberen rechten Ecke des iPhones nach unten wischen.

Tech sprach mit acht Teilnehmern, die sagten, sie hätten während der Konferenz eine oder beide Eingabeaufforderungen gesehen. Einige von ihnen sahen die Pop-ups am Wochenende mehrmals und an verschiedenen Orten auf der Konferenzfläche.

Über die Vorzüge dieses im Vorfeld nicht veröffentlichten Forschungsvorhabens gingen die Meinungen auseinander.

„Ich finde es urkomisch. Es war höllisch nervig, hat mich aber auch daran erinnert, dass das Kontrollzentrum schlecht ist 😂“, sagte NinjaLikesCheez, ein iOS-Anwendungssicherheitsforscher, der die Pop-ups sah.

Dan Guido, CEO des Sicherheitsforschungsunternehmens Trail of Bits, war nicht erfreut.

„Ich denke, er hat eine Reihe von Benutzern beschimpft, obwohl er seine Beschwerden an Apple weiterleiten sollte“, sagte Guido gegenüber Tech.

Der gemeinsame Nenner, zumindest für die Leute, die mit Tech gesprochen haben, ist, dass keiner von ihnen den Sperrmodus aktiviert hatte, eine spezielle iPhone-Funktion, die einige Funktionen einschränkt, um das Risiko eines Hackerangriffs zu verringern. Dieser Reporter nutzte den Sperrmodus und sah keine dieser Aufforderungen.

Bochs sagte, sie hofften, einen Vortrag auf der Grundlage dieses Experiments einreichen zu können und es mit der kommenden iOS 17-Funktion namens „NameDrop“ „zum Laufen zu bringen“. Diese neue Funktion wird es iPhone-Besitzern ermöglichen, ihre Kontakte mit einer anderen Person mit einem iPhone oder einer Apple Watch zu teilen, indem sie die Telefone einfach nahe aneinander bringen.

Apple antwortete nicht auf eine Bitte um Stellungnahme.

Auf die Frage, ob die Konferenzorganisatoren diese Pop-ups selbst gesehen hätten oder ob sie ihnen von Teilnehmern gemeldet worden seien, schickte Def Con-Sprecherin Melanie Ensign einfach einen Link zu Bochs‘ Mastodon-Beitrag.

Haben Sie Informationen zu diesen Warnungen und dazu, wie diese iPhone-Funktion funktioniert und ob sie für einen böswilligen Angriff missbraucht werden kann? Wir würden uns freuen, von Ihnen zu hören. Von einem Gerät aus, das nicht am Arbeitsplatz ist, können Sie Lorenzo Franceschi-Bicchierai sicher über Signal unter +1 917 257 1382, über Telegram und Wire @lorenzofb oder per E-Mail an [email protected] kontaktieren. Sie können Tech auch über kontaktieren SecureDrop.